BEN HUR - (2010) PL. DVDRip. DivX(1).avi

-

- █ [ LEKTOR ] FILMY [ DVDRIP ] -

- █ [ LEKTOR ] FILMY [ DVDRIP ](1) -

- - █ STARE POLSKIE FILMY -

- █ [ LEKTOR ] FILMY 1080 [MKV] -

▣ 720 AVI -

▣ Bardzo Ściśle Tajne -

▣ Służby specjalne od środka -

● Zbrodnie -

▍FILMY [DOKUMENTALNE] -

Adobe PhotoShop 10 CS3 PL + Crack -

Adobe Photoshop Extended CS6 PL -

Adobe Reader X 10.0 -

Age of empires 3 -

Amerykańska księga tajemnic -

Azazelangel__2014 -

Detektuwi sądowi -

FILMY -

Filmy-chomikuj-2015 -

INTYMNOŚĆ -

Jednostka 1 -

Kobiety, które niosły śmierc -

Kobiety, które zabijają -

Listy gończe - serial dokumentalny (komplet) -

Makuszyński Kornel -

Muzyka z Polskich Seriali -

Nero 12 PL serial -

Nero_WaveEditor -

Phil Schneider - Listopad 1995 -

PhotoFiltre Studio X v10.1 -

PhotoZoom Pro 3.0.10 PRO [PL] -

PLACEBO -

PORNO -

Poszukiwania Arki Noego -

S 5 -

Seryjni mordercy -

sezon 2 -

sezon 3 -

sezon 4 -

Sfinks - Straznik Tajemnic Piramid -

Spowiedź Agenta -

Sprosne.numery mp3-.Tylko.dla.doroslych -

Swińskie przeboje mp3 -

Tajemnica Twierdzy Szyfrów -

Teorie spisku -

Windows 7 Starter -

Wygodne Kłamstwo -

XXX -

Z akt FBI -

Z AKT FBI -

Zbrodnie

REWELACJA

W Bagdadzie nie rządzą Amerykanie. Zabarykadowani w strzeżonych bazach, oddali stolicę w ręce uzbrojonych bojówkarzy. Wielu funkcjonariuszy sił specjalnych irackiej policji ściśle współpracuje z bojówkami. Każdego dnia w kraju jest znajdowanych około stu zmasakrowanych ciał. To dzieło szyickich szwadronów śmierci, dokonujących w kraju czystek na tle wyznaniowym i etnicznym. Autorzy filmu przedstawiają wstrząsające przypadki tortur, gwałtów i masowych zabójstw popełnianych pod okiem irackich władz i Amerykanów. Zwycięstwo było szybkie i łatwe. Reżim upadł, runął pomnik dyktatora. Choć od tych wielokrotnie pokazywanych w telewizjach świata wydarzeń minęło zaledwie parę lat, w Bagdadzie nie rządzą już Amerykanie. Zabarykadowani w pilnie strzeżonych bazach oddali stolicę w ręce uzbrojonych po zęby bojówkarzy. Z okien bagdadzkiego hotelu angielskich dokumentalistów widać siedzibę Ministerstwa Spraw Wewnętrznych. Większość Irakijczyków boi się tego miejsca. Tutejsi operatorzy telewizyjni nie chcą go filmować w obawie o swoje życie. To w tym ponurej sławy budynku mieści się kwatera sił specjalnych irackiej policji. Wielu funkcjonariuszy ściśle współpracuje z rozmaitymi bojówkami. Z ich pomocą miejscowe milicje porywają ludzi do swoich tajnych więzień, torturują, zabijają.

.

Oryginalny Lektor PL

Horror

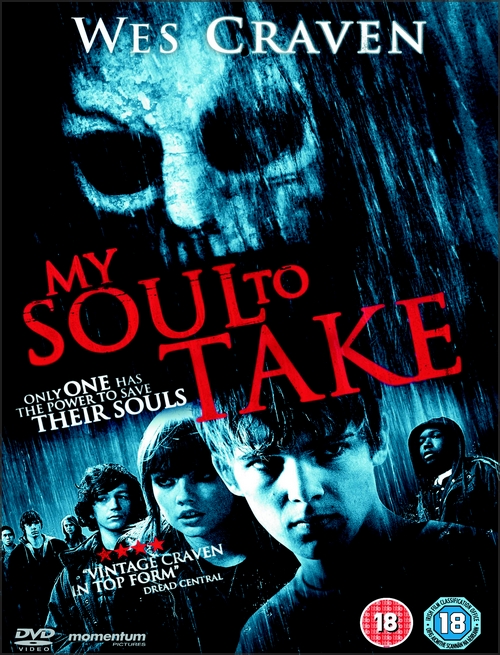

W sennym miasteczku krąży opowieść o seryjnym mordercy, który poprzysiągł powrócić i zabić siedmioro dzieci, urodzonych w noc jego śmierci. Mroczna historia odradza się po 16 latach, a masakra zaczyna się na nowo. Czy psychopacie udało się przeżyć? Czy może jego dusza znalazła inne ciało, by wypełnić okrutną obietnicę? Tylko jedno z siedmiorga dzieci zna prawdę. Bug miał zginąć tamtej nocy, podczas której jego ojciec oszalał. Nieświadomy krwawej rzezi, jaką urządził jego tata, od dziecka męczony jest nocnymi koszmarami. Teraz, kiedy koszmar powrócił, Bug musi zmierzyć się ze złem, by ochronić swoich przyjaciół…

.

Oryginalny Lektor PL

Horror

W sennym miasteczku krąży opowieść o seryjnym mordercy, który poprzysiągł powrócić i zabić siedmioro dzieci, urodzonych w noc jego śmierci. Mroczna historia odradza się po 16 latach, a masakra zaczyna się na nowo. Czy psychopacie udało się przeżyć? Czy może jego dusza znalazła inne ciało, by wypełnić okrutną obietnicę? Tylko jedno z siedmiorga dzieci zna prawdę. Bug miał zginąć tamtej nocy, podczas której jego ojciec oszalał. Nieświadomy krwawej rzezi, jaką urządził jego tata, od dziecka męczony jest nocnymi koszmarami. Teraz, kiedy koszmar powrócił, Bug musi zmierzyć się ze złem, by ochronić swoich przyjaciół…

Pobierz plik

Pobierz plik