VisualShock+Keylogger+3.0.rar

-

- DOBRE -

1Suzuki baleno -

Backtrack.pl 5 R3 PL PREMIUM Update2 -

Baczyński Krzysztof Kamil -

Bazuna -

Bridge Linux -

Bułat Okudżawa -

E-TRAPEZ -

FILMY tematyka czechy słowacja -

FIZYKA -

Halina Wyrodek z Piwnicy Pod Baranami -

Historia aparatu fotograficznego -

HOLOUBEK -

INFO-TECH 2005 -

Jak błyskawica -

Kali Linux PL _EXTREME -

KALI_1.0.9a_PLUS_BETA -

Kolęda nocka MC -

KRYSIAK -

Leksykon -

Marcin Wolski - Słuchowiska -

MATMA -

Monitorowanie sieci -

NetLimiter 3.0 FULL Serial -

NetLimiter.3.Pro.v3.0.0.10.x64 -

NetLimiter-4.0.5.0 -

NetTraffic 1.27.1 -

PIWNICA POD BARANAMI -

PokochajFoto -

Polska Edycja Backtrack 5 R3 -

Polski Słownik PREMIUM -

Polski Słownik PREMIUM(1) -

Slowniki WPA -

SUC -

suzuki baleno serwisówka -

TCPipSZKOprogr -

TCPipSZKOprogr(1) -

TCPipVP -

TEATR SENSACJI KOBRA (1963 - 1980) -

TECZOWE Tablice 80Gb -

TOM1 -

TOM2 -

TOM3 -

Ubiory w Polsce wg Jana Matejki -

Vademecum Teleinformatyka -

W ROLI BOGA (2011) -

WITKACY -

WPA-PSK Wordlist 3 Final -

Ziołolecznictwo -

Złamać WPA -Wardriving

Ważne:

Wszelkie zgromadzone tutaj informacje, programy są przeznaczone tylko i wyłącznie do celów edukacyjnych. Nie ponoszę odpowiedzialności za szkody wyrządzone działaniem tych programów na swoim czy cudzym komputerze. Programy z tych działów pobierasz sam na własną odpowiedzialność. Zabraniam używania tych programów do celów niezgodnych z polskim prawem, ponieważ w Polsce grozi za to kara - nawet więzienia.

------------------------------------------------------------------------------------------------------------------------------

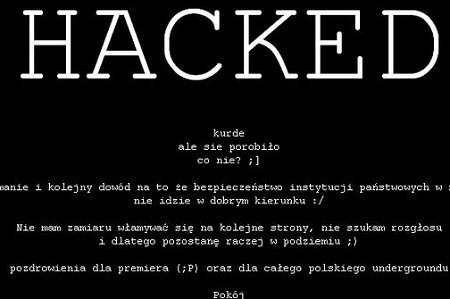

Hakerzy-włamywacze i crackerzy działają z różnych pobudek: dla niektórych jest to chęć zysku możliwego do uzyskania przy pomocy wykradzionych danych, dla innych: uzyskanie rozgłosu i wywołanie zamieszania. Część z nich twierdzi, że włamując przyczynia się do zwiększenia dbałości administratorów o zabezpieczenia. Ten argument odrzuca większość społeczeństwa informatycznego. Specjaliści wskazują, że włamywacz może dokonać szkód nawet mimowolnie, wskutek błędu lub niedostatecznej wiedzy.

Hakerzy z grupy "białych kapeluszy" starają się odkryć potencjalne zagrożenia, zanim zostaną odkryte przez włamywaczy. Niektórzy spośród "czarnych" uważają jednak, że wobec opieszałości producentów oprogramowania w publikowaniu łatek poprawiających bezpieczeństwo, jedynie bezpośrednia groźba w postaci exploita może ich skłonić do

energiczniejszego działania.

Pobierz

Pobierz