Remote+Anything(2).rar

-

18 -

AUTO NAPRAWA 2010-2011 -

Auto Świat 2011 -

Auto Świat Poradnik 2012 -

Automapa 6.11C PL -

avi -

Biesiada na 102 -

Chip 2010 -

Chip 2011 -

Chip 2012 -

Czasopisma -

DDT2000-Renault-Nissan-Dacia -

Dla rodziców -

Edukacja -

ELEKTRONIKA 2012-2011 -

Elektryczne -

Fakty i mity -

Fani Czterech Kółek - Wheeler Dealers -

Filmy 2012 -

FILMY 2012 1 -

FILMY 2013 -

FILMY 2013 1 -

Filmy 3D -

Filmy1 -

Gry 176x220 -

iPhone - Aplikacje -

iPhone - GRY -

Jak to jest zrobione -

Kalkulatory do radioodtwarzaczy samochodowych -

Katalogi części -

Komputer Świat -

Lektury szkolne -

Młody Technik 2011 -

Młody Technik 2012 -

Możecie coś wrzucić -

Najniebezpieczniejszy zawód świata -

Newsweek 2012 -

Odzyskiwanie danych -

Office 2013 -

passat b5 -

passat b6 -

PC World 2010 -

PC World 2011 -

PRAWO JAZDY 2013 -

SAT -

Schematy -

Sexi teledyski -

Wiedza i Życie 2008 -

XXI wiek 2009 -

Zwykle rzeczy Niezwykle wynalazki

Ważne:

Wszelkie zgromadzone tutaj informacje, programy są przeznaczone tylko i wyłącznie do celów edukacyjnych. Nie ponoszę odpowiedzialności za szkody wyrządzone działaniem tych programów na swoim czy cudzym komputerze. Programy z tych działów pobierasz sam na własną odpowiedzialność. Zabraniam używania tych programów do celów niezgodnych z polskim prawem, ponieważ w Polsce grozi za to kara - nawet więzienia.

------------------------------------------------------------------------------------------------------------------------------

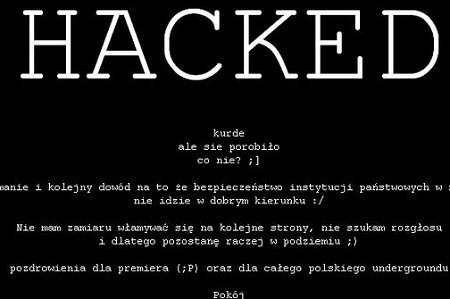

Hakerzy-włamywacze i crackerzy działają z różnych pobudek: dla niektórych jest to chęć zysku możliwego do uzyskania przy pomocy wykradzionych danych, dla innych: uzyskanie rozgłosu i wywołanie zamieszania. Część z nich twierdzi, że włamując przyczynia się do zwiększenia dbałości administratorów o zabezpieczenia. Ten argument odrzuca większość społeczeństwa informatycznego. Specjaliści wskazują, że włamywacz może dokonać szkód nawet mimowolnie, wskutek błędu lub niedostatecznej wiedzy.

Hakerzy z grupy "białych kapeluszy" starają się odkryć potencjalne zagrożenia, zanim zostaną odkryte przez włamywaczy. Niektórzy spośród "czarnych" uważają jednak, że wobec opieszałości producentów oprogramowania w publikowaniu łatek poprawiających bezpieczeństwo, jedynie bezpośrednia groźba w postaci exploita może ich skłonić do

energiczniejszego działania.

Pobierz

Pobierz